【紧急】Log4j又发新版2.17.0,只有彻底搞懂RCE漏洞原因,以不变应万变

2022-10-09 分类: 网站建设

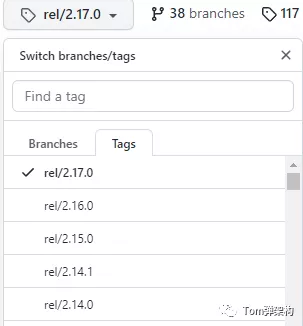

经过一周时间的Log4j2 RCE事件的发酵,事情也变也越来越复杂和有趣,就连 Log4j 官方紧急发布了 2.15.0 版本之后没有过多久,又发声明说 2.15.0 版本也没有完全解决问题,然后进而继续发布了 2.16.0 版本。大家都以为2.16.0是最终终结版本了,没想到才过多久又爆雷,Log4j 2.17.0横空出世。

相信各位小伙伴都在加班加点熬夜紧急修复和改正Apache Log4j爆出的安全漏洞,各企业都瑟瑟发抖,连网警都通知各位站长,包括我也收到了湖南长沙高新区网警的通知。

我也紧急发布了两篇教程,给各位小伙伴支招,我之前发布的教程依然有效。

【紧急】Apache Log4j任意代码执行漏洞安全风险升级修复教程 【紧急】继续折腾,Log4j再发2.16.0,强烈建议升级

虽然,各位小伙伴按照教程一步一步操作能快速解决问题,但是很多小伙伴依旧有很多疑惑,不知其所以然。在这里我给大家详细分析并复现一下Log4j2漏洞产生的原因,纯粹是以学习为目的。

Log4j2漏洞总体来说是通过JNDI注入恶意代码来完成攻击,具体的操作方式有RMI和LDAP等。

JNDI介绍 1、JNDI定义JNDI(Java Naming and Directory Interface,Java命名和目录接口)是Java中为命名和目录服务提供接口的API,JNDI主要由两部分组成:Naming(命名)和Directory(目录),其中Naming是指将对象通过唯一标识符绑定到一个上下文Context,同时可通过唯一标识符查找获得对象,而Directory主要指将某一对象的属性绑定到Directory的上下文DirContext中,同时可通过名称获取对象的属性,同时也可以操作属性。

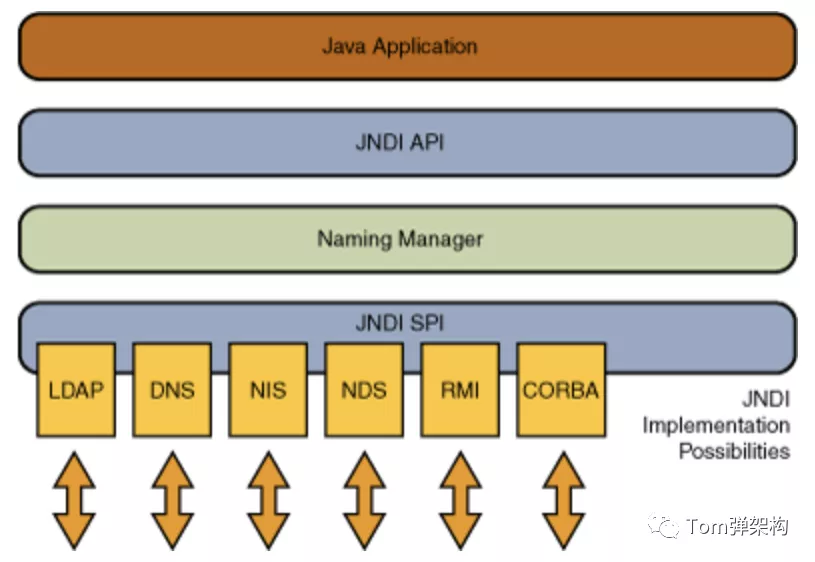

2、JNDI架构Java应用程序通过JNDI API访问目录服务,而JNDI API会调用Naming Manager实例化JNDI SPI,然后通过JNDI SPI去操作命名或目录服务其如LDAP, DNS,RMI等,JNDI内部已实现了对LDAP,DNS, RMI等目录服务器的操作API。其架构图如下所示:

Java通过JNDI API去调用服务。例如,我们大家熟悉的odbc数据连接,就是通过JNDI的方式来调用数据源的。以下代码大家应该很熟悉:

本文名称:【紧急】Log4j又发新版2.17.0,只有彻底搞懂RCE漏洞原因,以不变应万变

网页路径:/news3/203953.html

成都网站建设公司_创新互联,为您提供网站营销、定制网站、定制开发、建站公司、网站制作、手机网站建设

声明:本网站发布的内容(图片、视频和文字)以用户投稿、用户转载内容为主,如果涉及侵权请尽快告知,我们将会在第一时间删除。文章观点不代表本网站立场,如需处理请联系客服。电话:028-86922220;邮箱:631063699@qq.com。内容未经允许不得转载,或转载时需注明来源: 创新互联

猜你还喜欢下面的内容

- 装SSL证书有什么用 2022-10-09

- https配置对网站有什么用处,https配置的流程解答 2022-10-09

- ssl证书公司 2022-10-09

- 使用VPS服务器建站的优势有哪些? 2022-10-09

- Ssl常见的错误还有解决方法 2022-10-09

- 使用Vps服务器建站有什么优势? 2022-10-09

- 数据中心告别柴发还需要多久? 2022-10-09

- Gartner公司认为组织加快云迁移将导致公共云支出激增 2022-10-09

- BT宝塔面板安全防护插件堡塔PHP安全防护使用教程 2022-10-09

- 什么是宝塔ssl证书有什么用途 2022-10-09

- 什么是边缘DataFabric?为什么重要? 2022-10-09

- http证书购买怎么做https证书申请的流程 2022-10-09

- 如何找到优秀的服务器虚拟化管理软件 2022-10-09

- 免费ssl证书缺点免费ssl证书与付费ssl证书的区别 2022-10-09

- 内网证书申请的基本步骤是什么呢 2022-10-09

- 为什么越来越多中小型企业选择虚拟主机? 2022-10-09

- 为你的云团队制定IT继任计划 2022-10-09

- 云主机是什么?如何购买VPS云主机? 2022-10-09

- 网站选择服务器的时候怎么判断带宽要多大? 2022-10-09