WAF开发之Cookie安全防护

2021-03-13 分类: 网站建设

一、前言

Cookie安全防护功能主要实现以下两个目标

1、防止XSS攻击盗取用户Cookie

2、防止基于Cookie的SQL注入\命令注入\其他乱七八糟的攻击

优点

1、安全(有破解思路麻烦告知)

2、通用

3、配置简单

缺点

1、基于IP地址进行识别,在相同外网IP的情况下,可XSS盗取Cookie成功,既不防熟人XSS攻击

2、在登陆后如果IP地址变动,需重新登陆

二、实现

实现思路是通过AES加密Set-Cookie中的键值来确保Cookie的安全,具体如下图:

Set-Cookie加密流程

首先获取AES的初始密钥Key,接着判断是否开启客户端IP绑定,是的话AES的密钥为Key+ClientIP,不是则为Key,之后通过AES对Set-Cookie的键值进行加密,加密过程中忽略expires,max-age,domain等保留键,之后重写整个Set-Cookie

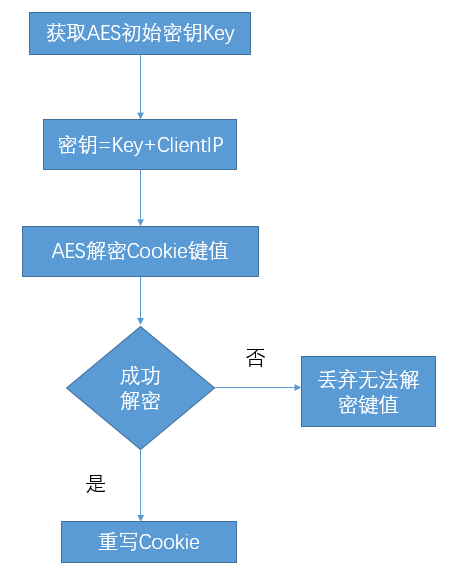

Cookie解密流程

首先获取AES的初始密钥Key,接着判断是否开启客户端IP绑定,是的话AES的密钥为Key+ClientIP,不是则为Key,之后通过AES对Cookie的键值进行解密,解密过程中判断是否开启安全模式,是的话将丢弃无法解密的键值,不是则保留键值,之后重写整个Cookie

开启配置

如上图,一共四个选项:

第一个为是否开启Cookie安全防护,默认为关闭;

第二个为是否开启客户端IP绑定,默认为开启;

开启客户端IP绑定后,当攻击者通过XSS漏洞盗取用户Cookie后,因IP不同导致AES密钥不同,无法成功解密进而无法登陆系统。关闭客户端IP绑定将无法防止XSS攻击盗取用户 Cookie。

第三个为安全模式选择;

默认为兼容模式,兼容模式下,如果参数解密失败,将保留,即解密失败的键值将维持原样传递到后端服务器,例如XSS攻击获取的session加密串将直接传递到后端,但因服务器检测不到session键值而无法登陆。安全模式将丢弃所有无法解密的键值。选择兼容模式无法防止基于Cookie的SQL注入等攻击。

第四个为密钥,值默认为false,开启后需点击按钮生成随机16位密钥。

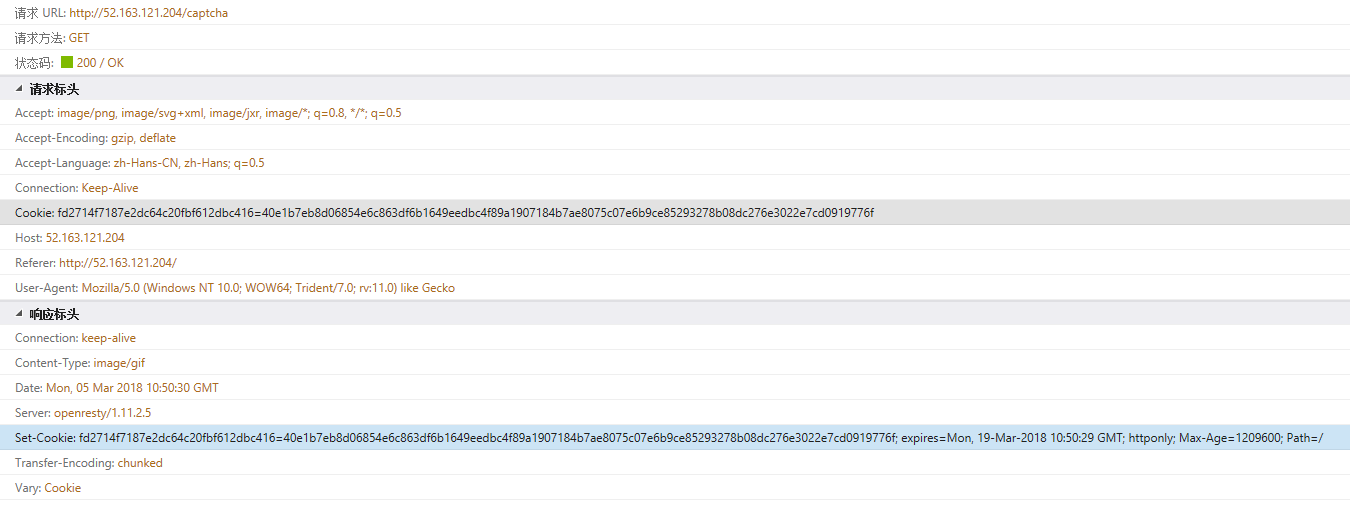

实现效果

三、总结

Cookie安全防护功能的核心在于,数据的加密解密都在WAF上进行,密钥无需存储在前端,在没有密钥的情况下,可以认为密文是无法破解的。在开启客户端IP绑定后,可以在全站层面有效防止XSS攻击盗取用户Cookie的情况,攻击者就算拿到用户session的密文也因WAF无法解密而失效。而开启安全模式后,攻击者输入的基于Cookie的SQL注入\命令注入等因WAF无法解密而被丢弃,从而保护后端服务器安全。总的来说,该功能可以做为一种低成本的全站XSS攻击缓解方案。

对于WAF而言,该功能的意义在于,后续的防护规则开发,可以忽略Cookie方面的规则防护。同时如果基于性能和风险考虑,也可以相应的减少XSS攻击甚至不要XSS攻击的防护规则,从而减少规则集的维护难度和WAF处理性能。XSS的问题可以通过前端框架处理以及配合其他诸如前端参数加密,机器学习等方法来解决。

对于现有的网站来说,可以通过重写网站架构中Cookie相关的代码来实现同样的功能,实现起来也不复杂。

*本文作者:chenjc,转载请注明来自FreeBuf.COM

网站名称:WAF开发之Cookie安全防护

文章来源:/news30/105130.html

成都网站建设公司_创新互联,为您提供云服务器、网页设计公司、网站策划、外贸网站建设、网站设计公司、企业建站

声明:本网站发布的内容(图片、视频和文字)以用户投稿、用户转载内容为主,如果涉及侵权请尽快告知,我们将会在第一时间删除。文章观点不代表本网站立场,如需处理请联系客服。电话:028-86922220;邮箱:631063699@qq.com。内容未经允许不得转载,或转载时需注明来源: 创新互联

猜你还喜欢下面的内容

- 服务器成勒索攻击重灾区 超五成缘于“弱口令” 2021-03-13

- 智能dns解析的真正含义 2021-03-13

- 无服务器架构有什么优缺点? 2021-03-13

- URI和URL的区别 2021-03-13

- 服务器租用qq7459652这家真的好吗? 2021-03-13

- 常见的Web负载均衡方法 2021-03-13

- 视频服务器价格 2021-03-13

- 双线机房优势和不足 2021-03-13

- 网络性能好坏主要体现在那几方面 2021-03-13

- 视频存储服务器应该多大更加合适? 2021-03-13

- web安全性考虑的几方面 2021-03-13

- bgp和双线的区别,如何鉴定bgp双线? 2021-03-13

- 10种防止网络攻击的方法 2021-03-13

- 你使用过阿里dns吗? 2021-03-13

- 附加存储服务器的五个缺点 2021-03-13

- 为何这么多人在搜索框中输入“www.baidu.com”? 2021-03-13

- ERP财务软件常见问题 2021-03-13

- 百兆独享与百兆共享之间有什么区别 2021-03-13

- 服务器是什么?网站服务器是什么意思? 2021-03-13