注意:堪比WannaCry的漏洞来了,尽快打补丁

2021-03-12 分类: 网站建设

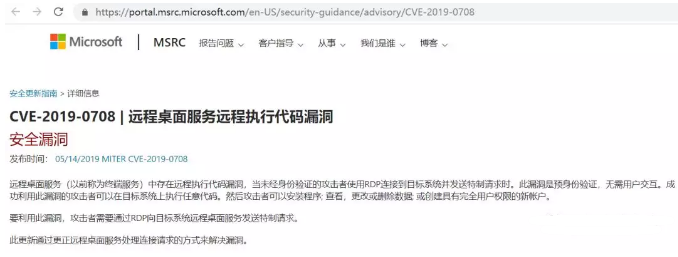

昨天,也就是5月14号,微软发布了最新的安全漏洞补丁:CVE-2019-0708。该补丁主要针对远程桌面(以前称为终端服务)。

根据编号为CVE-2019-0708的安全公告,黑客可以通过Remote Desktop Service(远程桌面服务)使用RDP连接到目标系统并发送特制请求时,无需用户交互便可以在目标系统上执行任意代码。然后攻击者可以安装程序、 查看、更改或删除数据,或创建具有完全用户权限的新帐户。最终可能会像野火一样蔓延至整个系统,从而让整个系统瘫痪。

其危害不亚于2017年WannaCry病毒。请大家广大用户尽快完成安装。

(图片来源:微软,使用谷歌浏览器翻译)

微软表示这个问题并非出在RDP协议上,而是服务本身。在Microsoft Security Response Center (MSRC)博客中写道:“The Remote Desktop Protocol (RDP) 协议本身并不存在漏洞。这个漏洞是预身份认证且不需要用户交互。换言之这个漏洞是‘可疑的’,意味着未来任何利用这个漏洞的恶意程序都可以像2017年WannaCry这样在全球范围内传播,大面积感染设备。”

所幸的是,Windows8.1和Windows 10系统并没有受到这个漏洞影响。

该补丁主要针对的平台包括:

Windows XP、

Windows Server 2003

Windows 7、

Windows Server 2008以及2008 R2系统

友情提醒:

windows7和windows2008(包括R2)将于2020年1月14日正式停止提供更新服务。请大家尽快更新到新的版本。

安全更新下载网址:

https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/CVE-2019-0708

为防止黑客或病毒利用该漏洞进行攻击,建议大家:

1、关闭远程桌面服务或者在防火墙(包括主机防火墙和网络防火墙)上设置远程服务的用户和IP地址,防止非法用户远程连接。

2、安装最新的系统补丁。

3、安装具有漏洞利用防御功能的终端安全产品。

4、及时更新病毒库。

5、按照数据安全321原则,做好数据备份。

网站栏目:注意:堪比WannaCry的漏洞来了,尽快打补丁

当前URL:/news33/105033.html

成都网站建设公司_创新互联,为您提供电子商务、搜索引擎优化、外贸网站建设、软件开发、企业网站制作、响应式网站

声明:本网站发布的内容(图片、视频和文字)以用户投稿、用户转载内容为主,如果涉及侵权请尽快告知,我们将会在第一时间删除。文章观点不代表本网站立场,如需处理请联系客服。电话:028-86922220;邮箱:631063699@qq.com。内容未经允许不得转载,或转载时需注明来源: 创新互联

猜你还喜欢下面的内容

- VPS和服务器有什么区别? 2021-03-12

- 1U托管服务器中1U是什么意思 2021-03-12

- BGP技术帮你解决不同线路互通问题 2021-03-12

- dns服务器异常怎么办? 2021-03-12

- 端口是什么东西?为什么老是被黑客利用 2021-03-12

- 为什么选用Apache Web服务器 2021-03-11

- Apache日志管理 2021-03-11

- 高能预警丨不留存网络日志竟被罚!要步后尘吗 2021-03-12

- 如何让备份服务器的性能达到最佳? 2021-03-12

- 什么是光纤配线架?光纤配线架的作用 2021-03-12

- URL是什么意思?URL中的大小写敏感 2021-03-12

- 网络管理员是什么,网络管理员要避免的10个坏习 2021-03-12

- 如何保障网络安全 2021-03-11

- 有Docker,为什么还要Kubernetes? 2021-03-11

- 我的网站适合什么样的服务器? 2021-03-11

- 北京双线是什么? 2021-03-11

- 将NetBIOS名称解析为IP地址的常用方法 2021-03-11

- 请问什么叫服务器托管? 2021-03-11

- 如何解决联通出现域名纠错系统? 2021-03-11